El Centro Criptológico Nacional (CCN) ha publicado su Informe Anual 2018 de Dispositivos y Comunicaciones Móviles, que tiene por objeto presentar algunas de las principales amenazas de seguridad y vulnerabilidades de este sistema, descubiertas a lo largo del año 2018. El CCN-CERT es la Capacidad de Respuesta a incidentes de Seguridad de la Información del CCN, adscrito al Centro Nacional de Inteligencia (CNI). Se creó en el año 2006 como CERT Gubernamental Nacional español con contribuir a la mejora de la ciberseguridad española.

Algunos de los riesgos de seguridad analizados son: la adopción de las últimas versiones de los sistemas operativos, el mecanismo de autentificación biométrica, el desbloqueo y extracción forense datos, los mecanismos de seguridad avanzada y código dañino, y la privacidad en plataformas móviles.

Aunque en la actualidad la adopción de los dispositivos y comunicaciones móviles, tanto en el ámbito personal como profesional, ha alcanzado un nivel de “madurez y estabilidad” desde el punto de vista de la seguridad, aún queda trabajo por hacer. La adopción de las últimas versiones de los sistemas operativos móviles continúa siendo un punto crucial para hacer frente a vulnerabilidades públicamente conocidas.

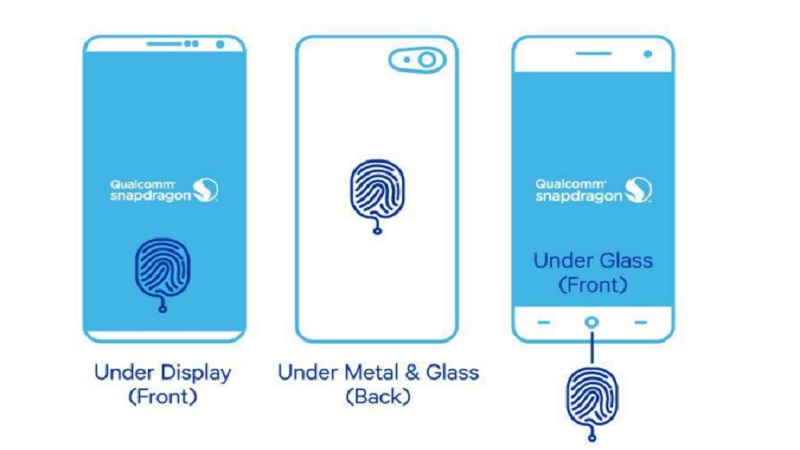

En esta línea, y al igual que ya avanzó este órgano del CNI en informes anteriores, los mecanismos de autentificación biométrica se han consolidado como el elemento más habitual y solicitado para llevar a cabo el desbloqueo de estos dispositivos, tanto por su comodidad, facilidad de uso y rapidez, como por su supuesta seguridad (dependiente de la implementación).

En particular, se consolidan los mecanismos de reconocimiento facial del que disponen todos los nuevos modelos de iPhone de Apple comercializados en 2018, así como reconocimiento del iris, reconocimiento facial, y reconocimiento de la huella digital dactilar en los dispositivos Android 9, como por ejemplo, el terminal Samsung Galaxy S9.

Entre las principales tendencias esperadas para el año 2019 por el CNI, se mantienen varias de las reflejadas en años anteriores, entre las que destacan las nuevas capacidades de conexión a redes Wi-Fi con soporte para WPA3 y a redes móviles 5G o la posible existencia de malware móvil preinstalado en algunos dispositivos.

En el documento también se incluyen las estadísticas del año 2018 de la evolución de los mercados oficiales de aplicaciones móviles, que consolidan el ya conocido interés, y gran número total de apps disponibles en los mercados oficiales, dónde la Apple Store disponía de casi 2 millones de ellas en el tercer trimestre de 2018, y Google Play de 2,1 millones.

Por primera vez en la historia, se ha reducido el número de apps existentes respecto a periodos anterior, dónde Google Play llegó a alcanzar los 3,6 millones de apps entre finales de 2017 y principios de 2018, al igual que en la App Store. Este descenso se asocia a nuevos estándares más estrictos, para asegurar la calidad de las apps disponibles y su compatibilidad con las últimas versiones de los sistemas operativos.

EL CNI ADVIERTE DE NUEVAS CIBERAMENAZAS

El informe también recoge las ciberamenazas que se plantean en el año 2019. Se han detectado prácticas como la posibilidad de evitar la pantalla de autentificación o el bloqueo de los dispositivos móviles, así como la extracción de datos sin autorización y sin conocer el código de acceso.

A este respecto, el CCN realiza una comparación de las capacidades de protección frente a este tipo de amenazas de las dos plataformas móviles principales, iOS y Android. Apple incluyó en iOS 11 una nueva funcionalidad conocida como “modo restringido USB para accesorios” que deshabilita las capacidades de transmisión de datos del puerto USB, o conector Lightning, tras transcurrir una hora sin haberse desbloqueado el dispositivo móvil, es decir, es necesario introducir la contraseña, huella o reconocimiento facial para adquirir dichos datos.

Android 9 ha introducido un nuevo modo de bloqueo, conocido como ‘Lockdown Mode’ (deshabilitado por defecto), que permite que el usuario deshabilite de forma sencilla y rápida las capacidades de autentificación biométrica del dispositivo móvil, incluyendo la funcionalidad de Smart Lock, y así ocultando todas las notificaciones. Estos modos fuerzan a que sea necesario introducir el código de acceso para hacer uso del dispositivo.

En los últimos años, los dispositivos Apple han mostrado diferentes vulnerabilidades que han permitido evitar la pantalla de desbloqueo sin disponer del código de acceso, permitiendo así el acceso a información de contactos, fotos, conocer la última app utilizada, o compartir contenidos, entre otros. Esto se debe a Siri, el asistente digital personal de iOS, a partir del cual con la pantalla boqueada se podría incluso desactivar las capacidades remotas de búsqueda del dispositivo, lo que supondría un gran problema en caso de robo o extravío.

El CNI avisa que existen nuevas capacidades asociadas a los gestores de contraseñas móviles, que pueden ser empleados para ejecutar ataques de ‘phishing’, es decir, suplantación de identidad de una persona o empresa de aparente confianza a través de un SMS u otro tipo de mensaje, para así adquirir información personal del usuario, de una manera más sencilla y práctica.

Asimismo, en un momento en el que los usuarios son cada vez más conscientes de la necesidad de proteger su privacidad, tomarán especial relevancia las capacidades de las que disponen los dispositivos móviles actuales para monitorizar, registrar y disponer de un historial de todas las actividades de los usuarios, tanto en iOS como en Android.