Le adelanto que lo que ha ocurrido este jueves 14 de mayo no es un parche más de Cisco. Es el equivalente digital a perder las llaves maestras de todo su edificio corporativo. UAT-8616, un grupo de amenaza persistente avanzada, ha explotado un zero-day de severidad máxima en Cisco Catalyst SD-WAN Controller que permite tomar el control administrativo completo de la red sin necesidad de credenciales. La vulnerabilidad, catalogada como CVE-2026-20182, luce un CVSS de 10, la puntuación más alta posible en la escala de criticidad. Rapid7 la descubrió y reportó a Cisco el 9 de marzo. Dos meses después, la empresa de San José admite la explotación activa.

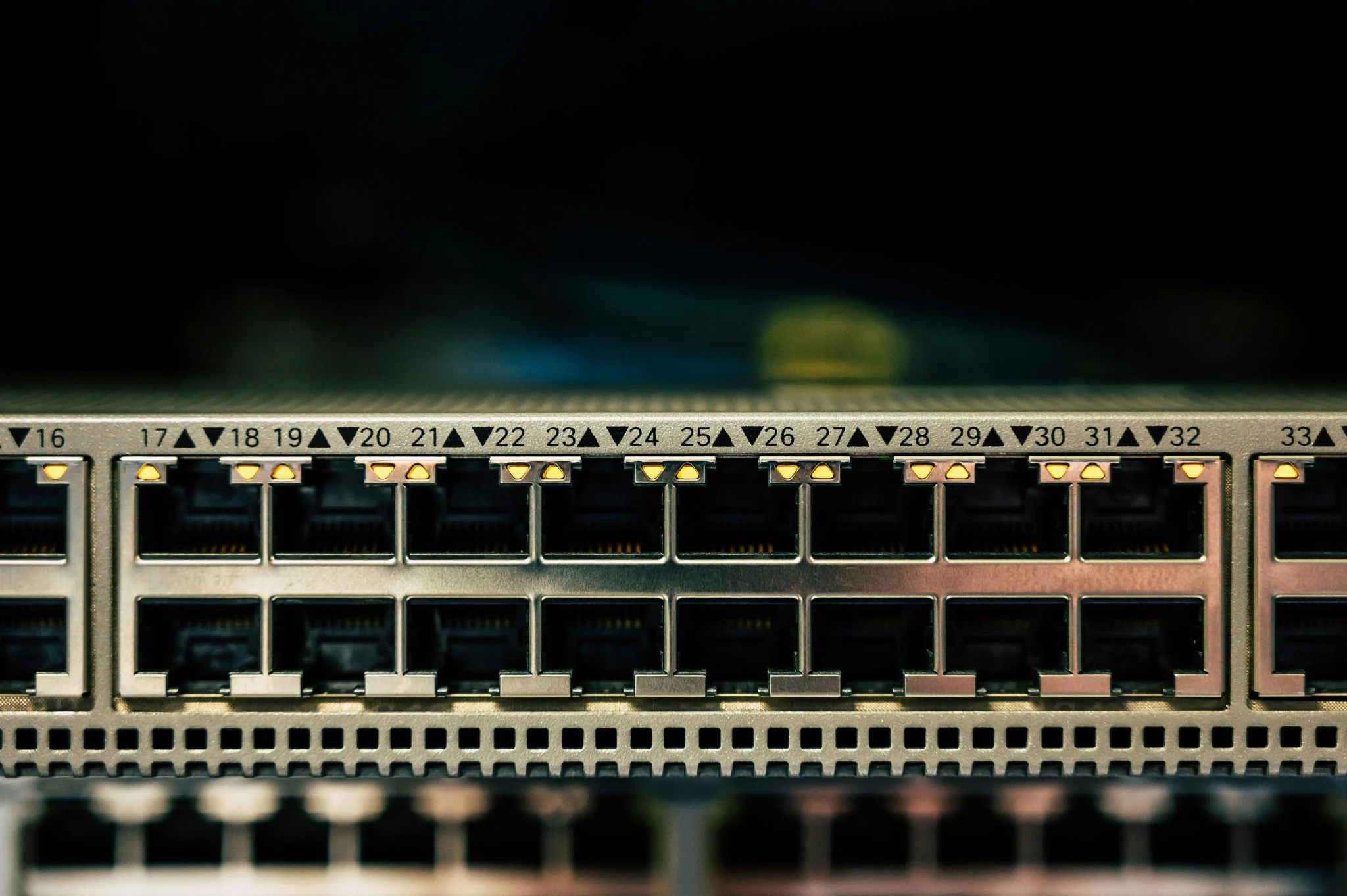

Es la tercera campaña de zero-days contra equipos de borde de red de Cisco en menos de un año. El grupo UAT-8616 ya había explotado CVE-2026-20127 a finales de 2025, una vulnerabilidad que los Five Eyes confirmaron como activa durante al menos tres años antes de ser detectada. La cadencia de estos ataques no es casual. Revela una doctrina de explotación persistente contra un fabricante que concentra el tejido de conectividad de miles de organizaciones, incluidas infraestructuras críticas, en más de un centenar de países.

Anatomía del ataque: cómo un router falso se convierte en administrador de la red

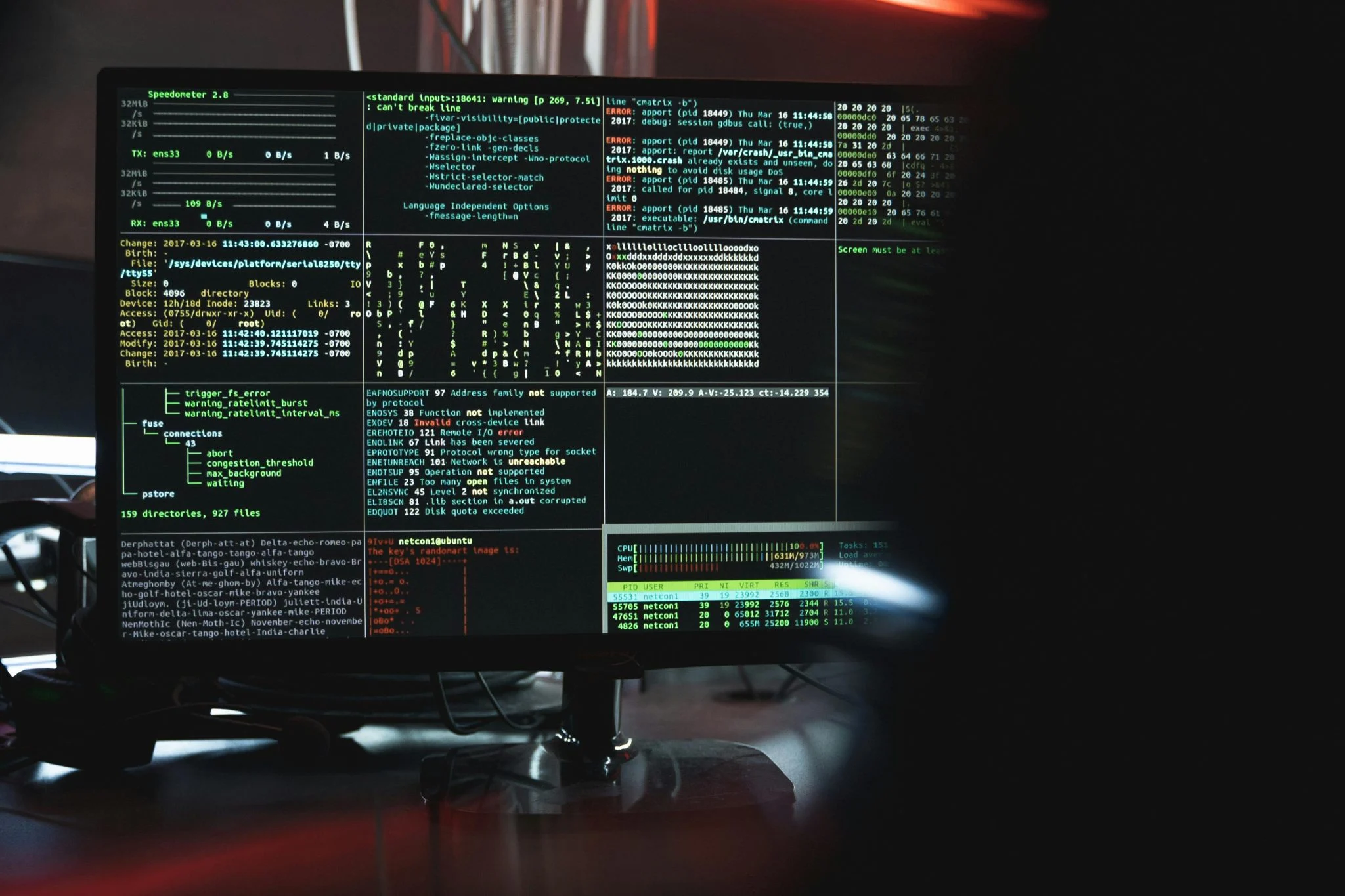

Douglas McKee, director de inteligencia de vulnerabilidades en Rapid7, lo ha descrito con una metáfora que cualquier lector de este vertical apreciará: «Un atacante puede presentarse ante el controlador como un router de red de confianza y, si el sistema acepta esa afirmación sin validarla correctamente, obtiene el nivel más alto de acceso administrativo». Es la versión de ciberseguridad de un truco mental Jedi. En el oficio, lo llamamos suplantación de identidad a nivel de máquina. El fallo está en el servicio de plano de control, el mismo que ya fue vulnerado por CVE-2026-20127, y afecta a todos los tipos de despliegue: on-premises, cloud y entornos FedRAMP. No se requieren credenciales ni conocimiento previo del objetivo para la explotación.

Jonah Burgess, investigador senior de Rapid7, añade un matiz que debería helar la sangre de cualquier CISO: «Un solo controlador comprometido puede potencialmente dar a un atacante influencia sobre cada sucursal, centro de datos y borde de nube conectado a esa estructura». Comprometer un router de sucursal es útil; comprometer el controlador que gestiona toda la organización es una conversación muy diferente. Ahora hablamos de capacidad para redirigir tráfico, interceptar comunicaciones, enviar configuraciones maliciosas o simplemente romper la conectividad en toda la organización.

El vector de ataque es quirúrgico. UAT-8616 no necesita phishing, no necesita exploits de día cero en el navegador, no necesita moverse lateralmente. Se presenta en la puerta del controlador SD-WAN como si fuera un elemento legítimo de la red, y la puerta se abre. El fallo de autenticación —o mejor dicho, de validación de identidad— es un bypass de libro, pero con consecuencias que escalan desde una sola máquina hasta el sistema nervioso central de la conectividad corporativa.

El historial de UAT-8616 y la persistencia contra el borde de red

Cisco Talos ha atribuido esta última ronda de ataques a UAT-8616, el mismo grupo que explotó un par de zero-days separados en el software de borde de red de Cisco durante al menos tres años antes de que la actividad fuera descubierta y reportada en febrero de 2026. La compañía, que describe la explotación del nuevo zero-day como «en curso», ha declinado una vez más responder preguntas sobre los orígenes o motivaciones de UAT-8616. Ese silencio es elocuente. Cuando un fabricante con los recursos de Cisco Talos no quiere hablar de atribución, suele ser porque la inteligencia detrás es sensible.

CISA, la agencia de ciberseguridad estadounidense, añadió la vulnerabilidad a su catálogo de vulnerabilidades explotadas conocidas en horas. Es la séptima vulnerabilidad de Cisco SD-WAN y firewalls que la agencia incorpora en menos de tres meses. Una cifra que da contexto: en apenas noventa días, el tejido de borde de red de Cisco ha sufrido más inclusiones en la lista de explotación activa que la mayoría de fabricantes en años completos.

Los investigadores de Cisco Talos también advierten que UAT-8616 y al menos otros diez grupos de amenazas han encadenado y logrado una «explotación activa generalizada en entornos reales» de tres vulnerabilidades adicionales en Cisco Catalyst SD-WAN Infrastructure: CVE-2026-20122, CVE-2026-20128 y CVE-2026-20133, todas parcheadas en febrero. El patrón es claro: los atacantes han encontrado una mina de oro en el software de borde de red de Cisco y no están dispuestos a soltarla.

El daño colateral y la contrainteligencia digital

McKee, de Rapid7, lo resume con una frase que debería grabarse en todas las escuelas de ciberseguridad: «La misma arquitectura que da a los defensores escala y simplicidad también puede dar a los atacantes un único punto de apalancamiento catastrófico». Es la paradoja de la centralización: cuanto más eficiente es la gestión de la red, mayor es el daño potencial si alguien toma el control del gestor. En inteligencia tradicional, un caso análogo sería la deserción de un jefe de estación con acceso a todas las fuentes y métodos de una región entera.

Lo reconozco sin ambages: me preocupa la ventana de dos meses entre la notificación de Rapid7 a Cisco y la publicación del parche. Cisco no ha explicado qué ocurrió durante ese intervalo. ¿Falta de coordinación interna? ¿Negociaciones con agencias de inteligencia para contener la explotación antes de la divulgación? No lo sé. Pero dos meses con un CVSS 10 explotado activamente es una eternidad en términos de ciberguerra. Cada día que pasó sin parche fue un día en el que UAT-8616 pudo ampliar su botín de redes comprometidas.

Si usted gestiona una red corporativa que depende de Cisco Catalyst SD-WAN, mi recomendación es inmediata: aplique el parche ya, sin esperar a la ventana de mantenimiento. Y si no puede parchear, aísle los controladores de la red de gestión y monitorice todo el tráfico hacia ellos como si estuviera en código rojo. Porque lo está. Y ya que menciono el código rojo: el CCN-CERT, que monitoriza este tipo de amenazas para el sector público español, aún no ha emitido una alerta específica al cierre de esta edición, pero fuentes del organismo me confirman que están evaluando la situación.

Escribí en El quinto elemento que el próximo 11S empezará con un clic. Fallos como este, que permiten tomar el control de la infraestructura de conectividad de una organización con la facilidad de un truco de Jedi, son el tipo de arma que confirma aquella advertencia. No hace falta una bomba. Basta con un error de validación en el código de un controlador SD-WAN y un adversario persistente dispuesto a esperar años hasta encontrar la grieta adecuada.

Un solo controlador SD-WAN comprometido es la llave maestra que abre todas las sucursales, centros de datos y bordes de nube conectados a esa red. La centralización que hace eficiente al defensor es la misma que convierte al atacante en propietario del tablero.

Mientras escribo estas líneas, Cisco Talos mantiene el parche disponible en su portal de avisos de seguridad y CISA ha actualizado su catálogo KEV con esta vulnerabilidad. Mi sugerencia es que no espere al lunes. Los atacantes de UAT-8616 tampoco lo harán.

Dossier Moncloa: Ojos en la Sombra

El vector de amenaza aquí es un ciberataque mediante zero-day con bypass de autenticación, categorizado como explotación de vulnerabilidad de día cero contra infraestructura crítica de red. La técnica es quirúrgica y no requiere interacción humana, lo que la convierte en una de las más peligrosas del catálogo actual de amenazas. En el argot del oficio, estamos ante un ataque que explota la confianza entre máquinas, un vector que ha sido históricamente infravalorado frente a los ataques que requieren ingeniería social.

La agencia atacante es UAT-8616, un grupo de amenaza persistente avanzada que Cisco Talos ha vinculado con campañas previas de explotación de zero-days en equipos de borde de red durante al menos tres años. Aunque Cisco no ha atribuido públicamente el grupo a ningún Estado-nación, la persistencia, los recursos y la selectividad de los objetivos son coherentes con un actor patrocinado por un servicio de inteligencia. Yo lo situaría en la órbita de grupos como APT29 o Turla, aunque sin la confirmación técnica que permitiría afirmarlo con rotundidad. La agencia defensora es, en primera instancia, Cisco Talos, respaldada por Rapid7 y CISA, así como por los equipos de seguridad de las organizaciones afectadas. Aquí no hay una sola agencia gubernamental que defienda, sino un ecosistema de seguridad corporativa y agencias de ciberseguridad aliadas.

En cuanto a los terceros interesados, cualquier servicio de inteligencia extranjero con capacidades de interceptación de señales está observando esta campaña con suma atención. Si UAT-8616 ha comprometido controladores SD-WAN en organizaciones gubernamentales o de defensa, la información que puede estar fluyendo hacia sus servidores de mando y control es de un valor incalculable. El CNI y el CCN-CERT, aunque no mencionados directamente en los avisos de Cisco, monitorizan este tipo de amenazas de forma continua, especialmente cuando afectan a tecnología desplegada en infraestructuras críticas españolas. No sería la primera vez que una campaña global contra un fabricante de red tiene impacto directo en organismos españoles que dependen de esa tecnología. De hecho, recuerdo el caso de SolarWinds en 2020: lo que empezó como un aviso de FireEye terminó revelando una campaña masiva del SVR ruso que afectó a media docena de ministerios y agencias en España.

Estimo que el material involucrado en esta campaña alcanza un nivel de clasificación equivalente a Top Secret en el contexto de la inteligencia técnica. No porque los datos en tránsito estuvieran clasificados per se, sino porque el acceso administrativo completo a los controladores SD-WAN permite la interceptación de comunicaciones y la manipulación de políticas de enrutamiento, capacidades que son propias de operaciones de inteligencia de señales de alto nivel. La diferencia entre un acceso a nivel de sucursal y un acceso a nivel de controlador es la misma que entre interceptar una llamada telefónica y tener acceso al centro de conmutación que gestiona todas las llamadas de la red.

Lo que me parece más inquietante es la ventana de explotación no revelada. Cisco admite que tuvo constancia de la explotación limitada a principios de mes, pero Rapid7 reportó la vulnerabilidad el 9 de marzo. ¿Qué ocurrió en esos dos meses? ¿Hubo una notificación a agencias de inteligencia aliadas para contener la explotación antes de la divulgación pública? Si fue así, es un protocolo estándar en ciberguerra: primero se protege a los activos críticos del estado, luego se informa al público. Pero si no fue así y Cisco simplemente tardó dos meses en preparar el parche para una vulnerabilidad CVSS 10, entonces estamos ante un fallo de gobernanza de seguridad de proporciones mayores.

Como advertí en El quinto elemento, las infraestructuras críticas son atacables a través de internet. Este zero-day lo confirma con crudeza. La próxima cita en el calendario es la publicación del informe trimestral de Cisco Talos sobre actividad de amenazas persistentes, prevista para junio de 2026. Allí veremos si UAT-8616 sigue activo, si la campaña se ha contenido o si, por el contrario, ha escalado hacia objetivos aún más sensibles. Mientras tanto, los equipos de seguridad de medio mundo contienen la respiración y rezan para que sus controladores SD-WAN no estén en la lista de víctimas.