La justicia estadounidense ha condenado a 18 meses de prisión a Matthew Knoot y Erick Prince por mantener granjas de portátiles que permitieron a informáticos norcoreanos hacerse pasar por empleados legítimos en empresas de Estados Unidos. La sentencia, dictada por jueces federales en los últimos días de abril, desvela una pieza más del complejo esquema de ingresos ilícitos con el que Pyongyang sortea sanciones y financia sus programas armamentísticos. El FBI no se anda con medias tintas: facilitar estos montajes es delito federal y atenta contra la seguridad nacional.

Knoot, vecino de Nashville, y Prince, de Nueva York, recibían los ordenadores de compañías que jamás sospecharon del engaño. Los equipos llegaban, aparentemente inofensivos, a sus domicilios y allí se convertían en nodos de una tela de araña digital. Instalaban aplicaciones de escritorio remoto y configuraban las conexiones para que pareciera, inequívocamente, que los trabajadores estaban en sus propias casas. En realidad, los operativos tecleaban desde cualquier punto del globo, incluida Pyongyang.

«Estos casos no deberían dejar duda de que los estadounidenses que eligen facilitar estos esquemas serán identificados y tendrán que rendir cuentas», advirtió Brett Leatherman, jefe de la División Cibernética del FBI. La contundencia del mensaje es proporcional al daño: entre las dos tramas, casi 70 empresas fueron víctimas y el régimen norcoreano se embolsó un total combinado de 1,2 millones de dólares.

Las cifras, aunque modestas en el universo de la ciberdelincuencia, son solo la punta del iceberg. El esquema de los trabajadores informáticos norcoreanos mueve cientos de millones de dólares al año, según estimaciones de inteligencia. El fiscal adjunto de seguridad nacional, John A. Eisenberg, fue taxativo: «Estos acusados ayudaron a trabajadores informáticos norcoreanos a hacerse pasar por empleados legítimos, comprometiendo redes corporativas y generando ingresos para un régimen fuertemente sancionado y deshonesto».

La mecánica, que aúna el viejo arte de la mentira con la tecnología de escritorio remoto, ha sido perfeccionada durante la última década. Prince, a través de su empresa Taggcar, proporcionó personal informático a compañías estadounidenses desde junio de 2020 hasta agosto de 2024, un período de más de cuatro años. Se declaró culpable de conspiración para cometer fraude electrónico en noviembre de 2025 y, además de la pena de cárcel, tendrá que decomisar los 89.000 dólares que ganó personalmente.

El espionaje económico norcoreano no distingue entre una Fortune 500 y una pyme. Hace años que los servicios de Pyongyang han entendido que el teletrabajo es la mejor trinchera para el cibercrimen de Estado.

Knoot fue arrestado en agosto de 2024, un año después de que el FBI registrara su casa. Durante la investigación, obstruyó la justicia destruyendo pruebas y mintiendo a los agentes. La jueza le condenó el 1 de mayo y le obligó a pagar 15.100 dólares de restitución a las empresas afectadas, además de decomisar otros 15.100, equivalentes a lo que él ingresó directamente con la trama.

La sentencia de ambos se suma a una lista creciente de condenas relacionadas con este mismo esquema. En los últimos dos años han sido sentenciados, entre otros, Christina Chapman, Alexander Paul Travis, Oleksandr Didenko y los hermanos Keija y Zhenxing Wang. Todos ellos, ciudadanos estadounidenses o extranjeros residentes, facilitaron de algún modo la infiltración de informáticos norcoreanos en empresas del país.

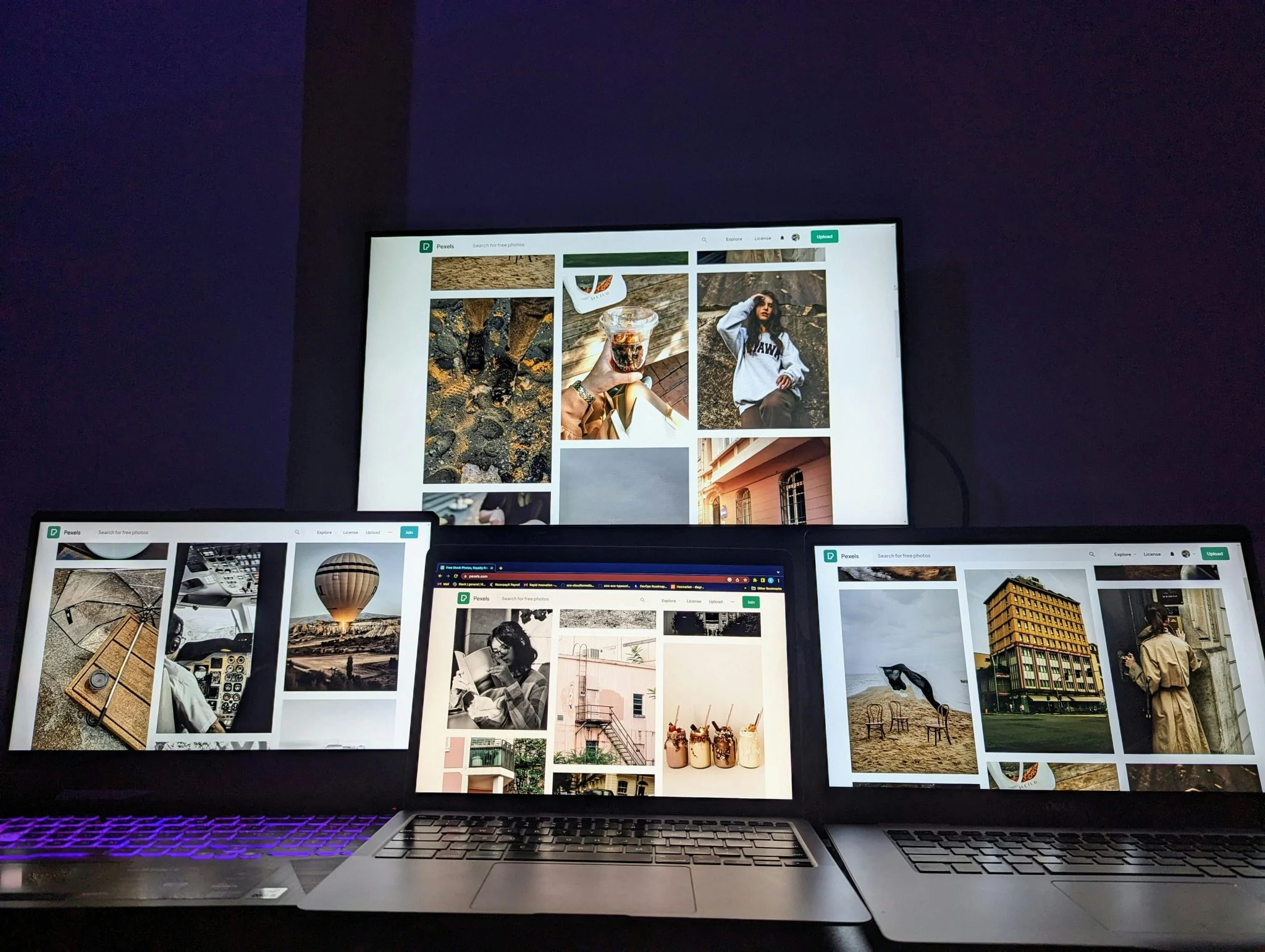

Anatomía de una granja de portátiles: así burlaban los controles

El tradecraft de la operación es, en esencia, un sencillo juego de máscaras digitales. El informático norcoreano, con un dominio del inglés y de la jerga profesional que engaña a cualquier reclutador, conseguía una entrevista y un contrato de trabajo remoto. La empresa le enviaba un portátil corporativo a la dirección del intermediario (el granjero), en lugar de a Pyongyang. El granjero instalaba un software de acceso remoto y dejaba que el verdadero operario, a miles de kilómetros, tomara el control. La IP, el tráfico de red y toda la huella digital parecía doméstica, estadounidense.

Este método, que el FBI califica de «infiltración maliciosa», no solo generaba ingresos para el régimen, sino que también podía permitir el robo de propiedad intelectual, el acceso a redes sensibles y, en última instancia, el sabotaje. En mi libro El quinto elemento ya advertí de que «el próximo 11S empezará con un clic» y que «en España hay 8.000 infraestructuras críticas atacables a través de internet». Las granjas de portátiles son, en el fondo, una variante low‑tech de ese ataque masivo que algunos servicios de inteligencia llevan años temiendo.

La respuesta judicial y el mensaje del FBI

El Departamento de Justicia ha sido claro: la colaboración con los esquemas de Pyongyang es un delito que afecta a la seguridad nacional. Las penas de prisión, aunque reducidas (18 meses), vienen acompañadas de decomisos que buscan dejar sin margen económico a los intermediarios. Leatherman insistió en que «albergar portátiles para trabajadores informáticos de la RPDC es un delito federal que impacta directamente en nuestra seguridad nacional».

Ahora bien, la dimensión internacional del esquema va mucho más allá de estos dos casos. Según los investigadores, los trabajadores norcoreanos transfirieron los fondos obtenidos a cuentas asociadas con ciudadanos norcoreanos y chinos. Esto revela una red financiera opaca que elude sanciones y que probablemente pasa por jurisdicciones intermedias. Las autoridades estadounidenses ya han confiscado criptomonedas vinculadas a estos robos y han estrechado el cerco sobre los facilitadores locales.

Dossier Moncloa: Ojos en la Sombra

La infiltración de trabajadores informáticos norcoreanos en empresas occidentales no es un simple fraude laboral. Es una operación de inteligencia con un vector de amenaza bien definido: el espionaje económico y la financiación de los programas armamentísticos de Corea del Norte. A juzgar por la naturaleza de la información comprometida, estimo que el material que pudo haber sido extraído de las redes corporativas tiene un nivel de clasificación de al menos Confidencial, aunque en muchos casos, la mera presencia de un operativo enemigo en sistemas internos justificaría una calificación de Secreto.

Quién ataca: la Oficina General de Reconocimiento (RGB) de Corea del Norte, con toda probabilidad a través de su Grupo Lazarus y otras unidades cibernéticas vinculadas. La atribución técnica, aunque no explicitada en la nota del FBI, es consistente con el modus operandi que Mandiant y CrowdStrike llevan años documentando. Quién defiende: el FBI y el Departamento de Justicia de Estados Unidos, apoyados por el NCSC británico y agencias aliadas del Five Eyes. Quién mira: los servicios de inteligencia europeos, incluido el CNI, que monitorizan de cerca estos métodos porque sabe que las empresas españolas no son inmunes a la misma amenaza. Fuentes de la Casa de Castelló consultadas por Moncloa.com confirman que ya se han detectado intentos de infiltración similares en compañías tecnológicas de nuestro país, aunque por ahora sin que haya trascendido ninguna operación comparable.

El precedente histórico más claro data de 2014, cuando el ataque a Sony Pictures demostró que Corea del Norte no se detiene ante el daño reputacional y que sus capacidades cibernéticas van mucho más allá de la propaganda. Pero el esquema de los trabajadores informáticos añade una capa de inteligencia humana (HUMINT) que lo hace aún más peligroso: no solo se roba código o se espía, sino que se inserta a un agente en las entrañas de la empresa, con acceso prolongado y difícil detección. Algo que, salvando las distancias, recuerda a los «topos» de la Guerra Fría, solo que ahora el pasaporte occidental se reemplaza por un perfil de LinkedIn verosímil y una VPN bien configurada.

Si usted ha seguido esta serie de operaciones, sabrá que el dinero generado por estos esquemas no solo financia el programa nuclear, sino que también engrasa la maquinaria de desinformación y ciberataque de Pyongyang. Por eso, el mensaje del FBI no es solo una advertencia para los ciudadanos estadounidenses: es una llamada de atención para todos los departamentos de recursos humanos y directores de seguridad de cualquier empresa que contrate en remoto. Yo lo veo así: estamos ante una nueva forma de infiltración estatal que explota la confianza digital y la deslocalización, y que va a crecer en los próximos años a medida que el teletrabajo se consolide. La próxima reunión del Comité de Secretos Oficiales, prevista para este otoño, debería incluir este asunto en su orden del día si no quiere llegar tarde.

La condena de Knoot y Prince es un pequeño escalón en una escalada jurídica que no va a detener el flujo de informáticos fantasma mientras exista un incentivo económico. La pregunta que queda en el aire es cuántos granjeros de portátiles están todavía operando sin haber sido descubiertos, y cuántos de ellos residen en la Unión Europea.